Sicherheitslücke (Improper Access Control) auf meinem Blog? Bin ich dadurch hackbar? Was es damit auf sich hat, versuch ich hier zu erklären.

Heute muss ich mal ein Thema ansprechen, das weder was mit Wolle noch mit Stoffen zu tun hat und alles andere als angenehm ist. Trotzdem halte ich es für wichtig, es anzusprechen, einfach um andere WordPress-Blogger aufzuklären.

Wie alles begann

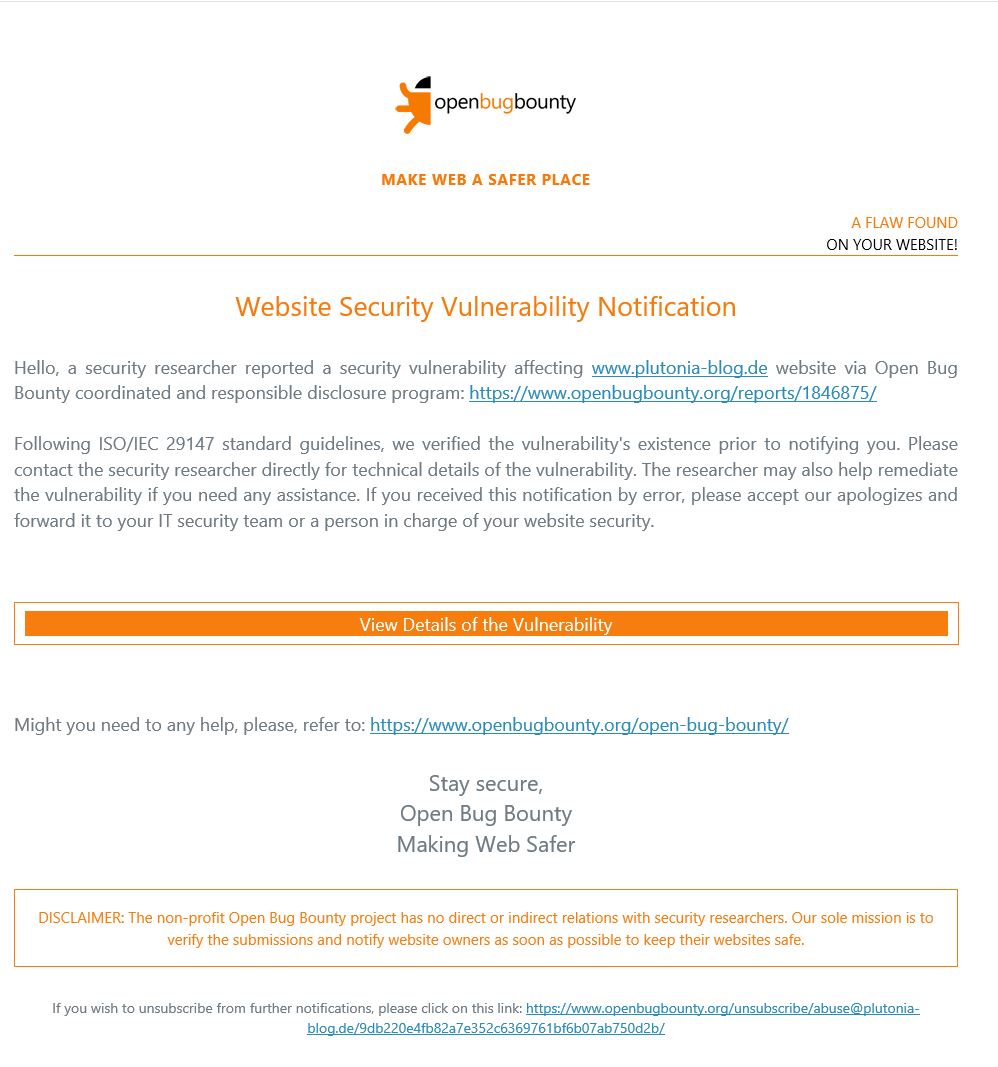

Am 08.02.2021 wurde ich ein wenig überrascht und verunsichert. Ich habe ca. 15 eMails mit dem gleichen Inhalt erhalten. Diese gingen zwar an unterschiedliche eMail-Adressen meiner Domain, doch in meinem Webmaster-Postfach laufen alle eMails zusammen, zu denen kein separates Postfach erstellt ist. So geht grundsätzlich nichts verloren.

Jedenfalls dachte ich zuerst an Spam. 15 mal die identische, englisch-sprachige eMail, das kann doch nichts seriöses sein. Ich wollte die eMails schon als Spam markieren, hab mir dann aber doch mal eine durchgelesen. Spam kann auch durchaus erheiternd sein. War er in diesem Fall aber nicht. Da stand was von einer Sicherheitslücke auf meinem Blog. Über einen Link gelangte ich auf die Seite von openbugbounty.org.

eMail von openbugbounty.org

Dort erfuhr ich, dass es sich bei der Sicherheitslücke um „Improper Access Control“ handelt. Ein User namens Cyber_India hat ihn gemeldet. Will ich mehr wissen, muss ich den Melder kontaktieren.

Wer oder was ist openbugbounty.org

Soweit ich das mit meinen Englisch-Kenntnissen richtig verstanden habe, geht es bei openbugbounty.org darum, dass jeder Sicherheitsexperte dort Bugs auf jeder beliebigen Internetseite melden kann. Über openbugbounty.org wird dann der Webseitenbetreiber darüber informiert und kann mit dem Melder Kontakt aufnehmen.

In der Regel gibt der Melder dem Webseitenbetreiber dann weitere Informationen zum Bug und wie dieser behoben werden kann. Der Webseitenbetreiber kann dem Melder dann ein Dankeschön zukommen lassen. In der Regel wird es wohl auf eine Zahlung per Paypal hinauslaufen. Aber auch Merchandise, wie im Falle von heise.de, ist wohl denkbar.

Aber auch wenn der Betreiber der Seite vielleicht nur gute Absichten hat, kann die Plattform auch sehr leicht mißbraucht werden, wie dieser Fall zeigt.

Da mein Englisch aber keineswegs verhandlungssicher ist, habe ich erstmal abgewartet und mich, wie man sieht, erstmal ein wenig schlau gemacht.

Sicherheitslücke (Improper Access Control), was ist das?

Zugegeben, ich dachte im ersten Moment, dass der Zugang zu meinem Blog, über den ich mich einloggen muss, um Beiträge zu schreiben, wohl nicht sicher ist und damit angreifbar sprich hackbar ist. Meine Gedanken rotierten. Könnte sich da jemand ungewollt Zugang verschaffen? Sollte ich den Blog erstmal vom Netz nehmen? Immerhin wird auf openbugbounty.org damit gedroht, dass der Bug nach 30 Tagen öffentlich gemacht würde. Aber was würde jemand mit diesem Blog schon anfangen wollen? Ich habe keine Kundendaten, die man stehlen könnte. Bis auf einige Spam-Kommentare und einige wenige Beiträge in Vorbereitung, ist alles öffentlich einsehbar. Ein Hacker würde sich doch nicht die Mühe machen, hier einzubrechen?

Die Lösung

Die Lösung brachte dann der nette Schreiber von diesem Beitrag auf ekiwi.de. Er hat Cyber_India kontaktiert und die Lösung erhalten, die er mit mir geteilt hat.

Scheinbar gibt es eine, wohl veraltete, Schnittstelle in WordPress, die früher für verschiedenste Anwendungen benutzt wurde, aber später abgelöst wurde. Damit WordPress aber abwärtskompatibel bleibt, ist diese Schnittstelle noch aktiv. Es gibt aber verschiedene Wege, die Schnittstelle zu deaktivieren.

Wie dies genau funktioniert, steht in diesem Beitrag auf kinsta.com.

Ob man die Schnittstelle aber so einfach deaktiveren sollte, muss man natürlich selbst prüfen. In der Regel wird sie aber nicht mehr benötigt. Wer hier aber Bedenken hat, braucht meiner Meinung nach jetzt aber keine Panik haben. Ohne ein gültiges Passwort kommt wohl trotzdem niemand auf euren Blog. Das Passwort sollte allerdings ein sicheres sein. Ich verwende für meine Passwörter gerne den Passwortgenerator von lastpass.

Fazit

Für mich hat diese Meldung bei openbugbounty.org einen faden Beigeschmack. Natürlich habe ich mir mal angesehen, was dieser Cyber_India sonst noch für Sicherheitslücken gemeldet hat. Auffällig finde ich, dass er seit über einer Woche jeden Tag bestimmt 500 oder mehr Webseiten meldet, die scheinbar alle das gleiche „Problem“ haben. Und dass es so viele Webseiten gibt, bei denen diese Schnittstelle noch aktiviert ist, ist ja auch nachvollziehbar. Trotzdem kann ich mich des Verdachts nicht erwehren, dass dieser Cyber_India hier versucht, aus unbedarften Blog-Betreibern Geld rauszuholen. Er scheint sich zwar an die Regeln der Plattform zu halten, dass er für die Lösung des Bugs kein Geld oder ähnliches fordert, doch kann ich mir schon vorstellen, dass er darauf aus ist, dass man ihm ein kleines Dankeschön spendet. Und dass es überall auch schwarze Schafe gibt, habe ich ja oben auch schon gezeigt.

Also, seit vorsichtig, wenn ihr von dieser Seite eine Sicherheitslücke gemeldet bekommt. Macht euch erstmal im Internet schlau. Ich kann mir nicht vorstellen, dass die Entwickler von WordPress eine echte Sicherheitslücke lange drin lassen, wenn diese bekannt ist. Also immer schön alles auf dem aktuellen Stand halten.

Zum Abschluss habe ich noch ein Video eines Anwalts zu diesem Thema gefunden. Auch wenn das Video von 2017 ist, dürfte sich die rechtliche Lage nicht stark geändert haben. Aber natürlich gilt das nur innerhalb Deutschlands. Wie das in anderen Ländern aussieht und wie das mit der grenzübergreifenden Strafverfolgung aussieht, kann ich natürlich nicht einschätzen, da ich kein Anwalt bin.

🙂 Danke für das Sharen der Infos, sehr wertvoll und gut zu wissen (PS: lässt sich im Ninja Firewall Plugin übrigens unter dem Reiter „Basic Policies“ mit einem Klick deaktivieren (dort kann man zwischen „alter“ und neuer API wählen); Grüsse WW

Ja, es gibt sicher mehr als einen Weg, das zu deaktivieren.